Lekcje

Hasła, 2FA i ochrona kont

Dlaczego hasła i 2FA są podstawą ochrony konta?

Większość prób przejęcia konta nie zaczyna się od „zaawansowanego ataku”, ale od czegoś znacznie prostszego: słabego hasła, powtarzanego hasła albo hasła, które wyciekło z innego serwisu. Jeśli użytkownik korzysta z tego samego lub bardzo podobnego hasła w kilku miejscach, jeden incydent może wystarczyć, żeby otworzyć drogę do kolejnych kont. W praktyce oznacza to, że problem nie dotyczy tylko jednego serwisu, ale całego łańcucha: e-maila, social mediów, sklepów, platform streamingowych, a czasem nawet bankowości.

Hasło nadal pozostaje pierwszą linią obrony. To ono decyduje, czy osoba niepowołana będzie mogła zalogować się do Twojego konta. Problem polega na tym, że wiele osób wybiera hasła krótkie, przewidywalne albo wygodne do zapamiętania, a więc również łatwiejsze do odgadnięcia lub złamania. Im prostsze i częściej powtarzane hasło, tym większe ryzyko, że zostanie użyte przeciwko Tobie w ataku opartym na wyciekach, zgadywaniu lub phishingu.

Dlatego samo „mieć hasło” nie wystarcza. Liczy się jego jakość, unikalność i sposób przechowywania. Najlepszym rozwiązaniem nie jest dziś próba zapamiętania wielu skomplikowanych haseł, ale korzystanie z menedżera haseł, który tworzy i przechowuje mocne, różne hasła dla każdego serwisu osobno. To nie tylko zwiększa bezpieczeństwo, ale też ogranicza liczbę błędów wynikających z pośpiechu i przyzwyczajenia.

Drugim filarem ochrony jest 2FA, czyli uwierzytelnianie dwuskładnikowe. To dodatkowa warstwa zabezpieczenia, która sprawia, że samo hasło nie wystarczy do wejścia na konto. Nawet jeśli ktoś pozna login i hasło, nadal musi przejść drugi etap potwierdzenia – na przykład kod w aplikacji, powiadomienie push albo inny mechanizm autoryzacji. Dzięki temu ryzyko przejęcia konta znacząco spada, szczególnie w sytuacjach, gdy hasło zostało wyłudzone albo pochodzi z wycieku.

2FA nie jest jednak „magiczną tarczą”, która działa sama z siebie. Trzeba też wiedzieć, jak z niego korzystać i czego nie robić. Jeśli użytkownik bez zastanowienia wpisze kod na fałszywej stronie albo zaakceptuje logowanie, którego sam nie rozpoczął, drugi składnik może zostać wykorzystany przeciwko niemu. Dlatego bezpieczne konto to nie tylko mocne hasło i włączone 2FA, ale również świadomość, kiedy i w jakim kontekście potwierdzasz logowanie.

Równie ważna jest kontrola nad tym, co dzieje się z kontem po zalogowaniu. Powiadomienia o nowych logowaniach, możliwość sprawdzenia aktywnych sesji, wylogowania innych urządzeń i szybka zmiana hasła po podejrzanym zdarzeniu to elementy, które dają realną przewagę. W praktyce bezpieczeństwo konta to nie jedna funkcja, ale zestaw prostych nawyków: unikalne hasło, drugi składnik, uważność przy logowaniu i szybka reakcja na alerty.

Jeśli zrozumiesz, jak te elementy współpracują ze sobą, łatwiej będzie Ci nie tylko stworzyć lepsze zabezpieczenia, ale też zauważyć, kiedy ktoś próbuje je obejść.

W skrócie

Bezpieczne konto to nie „jedno mocne hasło”, ale cały zestaw prostych zabezpieczeń, które wzajemnie się uzupełniają. Największe ryzyko pojawia się wtedy, gdy konto opiera się tylko na haśle – szczególnie krótkim, powtarzanym albo używanym w wielu miejscach. Jeśli połączysz unikalne hasło, 2FA i kontrolę logowań, większość prób przejęcia konta zatrzyma się na bardzo wczesnym etapie

Dlaczego to jest najważniejsza część bezpieczeństwa?

Większość ataków na konta nie polega na „hakowaniu” – tylko na zgadywaniu/kradzieży haseł i wykorzystaniu logowania z wycieku danych. Jeśli jedno hasło powtarzasz w wielu miejscach, wystarczy jeden wyciek i problem robi się lawinowy.

2FA (drugi składnik) działa jak dodatkowy zamek: nawet gdy ktoś zna hasło, nadal potrzebuje potwierdzenia w aplikacji lub kodu. Najlepiej działa z menedżerem haseł i powiadomieniami o logowaniu – wtedy od razu widzisz podejrzaną próbę.

PLAN LEKCJI

3 rzeczy, które realnie chronią konto

Jeśli wdrożysz te trzy elementy, ryzyko przejęcia konta spada drastycznie.

Unikalne hasła

Najlepiej długie hasło/fraza, bez powtórek między serwisami.

2FA w aplikacji

Włącz 2FA tam, gdzie się da (mail, bank, social media).

Kontrola logowań

Powiadomienia o logowaniu + sprawdzanie aktywnych sesji i urządzeń. Od razu wyłapiesz intruza.

Najczęstsze błędy, przez które tracimy konta

„To samo hasło wszędzie”

Jeden wyciek = dostęp do wielu serwisów. Menedżer haseł rozwiązuje problem w 15 minut.

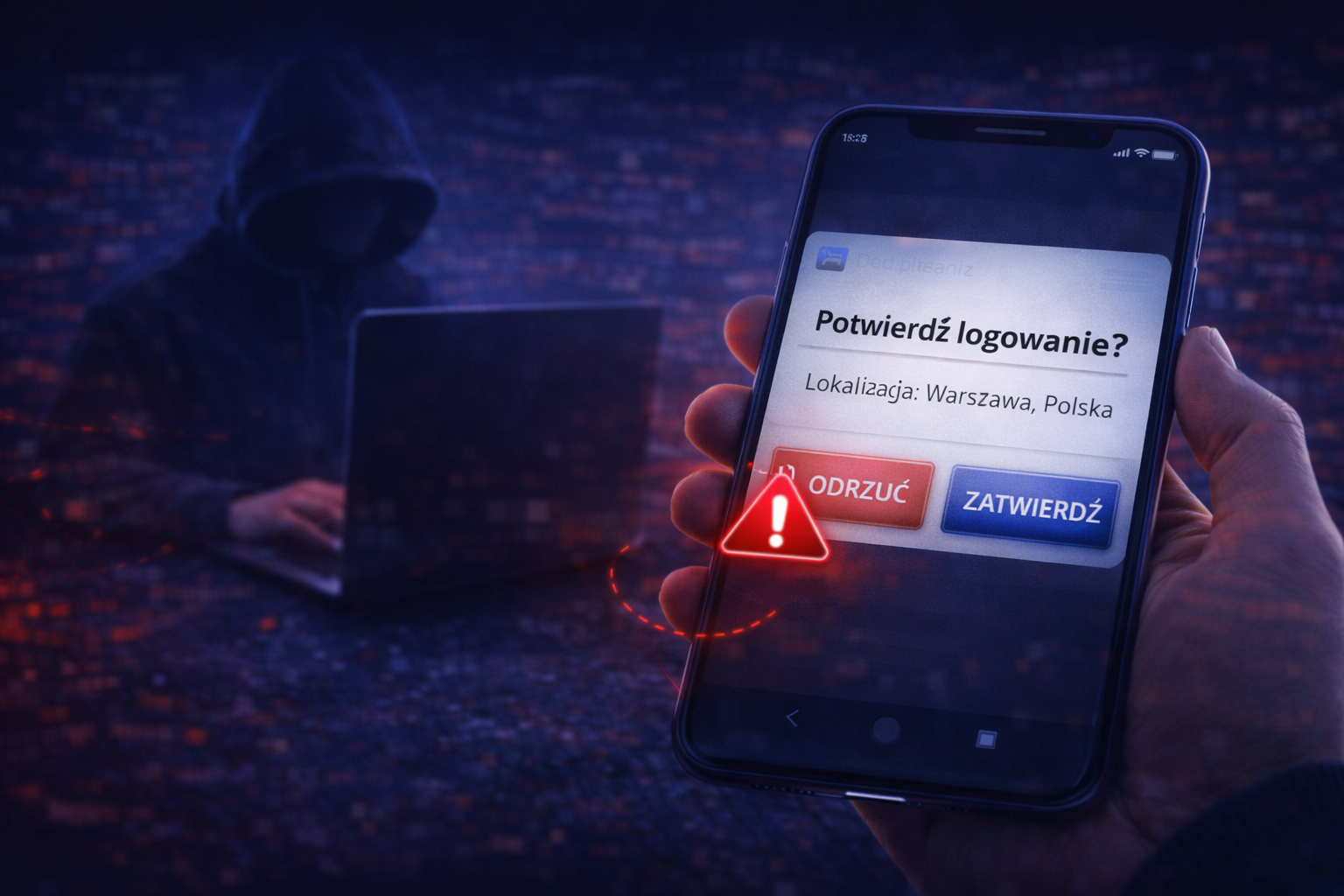

„Potwierdź logowanie w aplikacji”

Jeśli wyskakuje prośba o akceptację, a Ty się nie logujesz - ktoś ma hasło. Odrzuć i natychmiast zmień hasło.

„Kod SMS podaj na stronie”

Oszust próbuje przejąć logowanie, a SMS-em kończy 2FA. Nie podawaj kodów z SMS nikomu i nigdzie poza oficjalnym logowaniem.

„Nowe urządzenie zalogowane”

Alert o logowaniu to sygnał, żeby sprawdzić sesje i wylogować obce urządzenia.

Co zrobić, żeby nie stracić konta?

Poniżej masz szybkie reakcje „krok po kroku” dla najczęstszych błędów przy logowaniu i 2FA. Zasada jest prosta: nie potwierdzaj niczego w pośpiechu, sprawdź te parę rzeczy i zabezpiecz konto zanim ktoś zdąży je przejąć.

Jak to się kończy?

Gdy jeden serwis ma wyciek, atakujący testują to samo hasło w innych miejscach (tzw. credential stuffing). Dlatego „jedno hasło do wszystkiego” to najszybsza droga do utraty kilku kont naraz.

Co zrobić od razu (plan 10–15 min):

Zmień hasło w najważniejszych kontach: e-mail → bank → social media → sklepy.

Włącz 2FA tam, gdzie możesz (najpierw e-mail).

Zainstaluj menedżer haseł i ustaw unikalne hasła (generator).

Czego nie robić:

Nie „ulepszaj” hasła dopisując 1 znak (np. Haslo2024 → Haslo2025).

Nie używaj tych samych haseł do e-maila i innych usług.

Czerwone flagi:

powiadomienia o logowaniach z różnych serwisów w krótkim czasie,

maile o zmianie hasła, których nie robiłeś.

Jeśli podejrzewasz wyciek:

Zmień hasło + wyloguj wszystkie sesje + sprawdź urządzenia/logowania.

Jak działa oszustwo?

To zwykle phishing: fałszywe logowanie zbiera login i hasło, a potem prosi o kod SMS, żeby atakujący mógł wejść od razu. Kod SMS/2FA jest „drugim kluczem” – jego wpisanie na fałszywej stronie kończy się przejęciem konta.

Co zrobić od razu:

Jeśli widzisz prośbę o kod SMS po kliknięciu w link z maila/SMS – stop.

Wejdź do serwisu ręcznie (aplikacja / wpisany adres).

Zmień hasło, jeśli masz podejrzenie, że podałeś je na złej stronie.

Czego nie robić:

Nie wpisuj kodu 2FA nigdzie poza prawdziwą stroną/apką.

Nie podawaj kodów w wiadomości/na telefon „konsultantowi”.

Czerwone flagi:

presja czasu („zabezpiecz konto teraz”),

dziwny adres strony, literówki w domenie.

Jeśli wpisałeś kod:

Natychmiast zmień hasło i wyloguj sesje. Jeśli to ważne konto (mail/bank) -kontakt z obsługą.

Jak to wygląda?

Wyskakuje prośba o potwierdzenie logowania, choć Ty nic nie robisz. To może oznaczać, że ktoś zna Twoje hasło i próbuje przejść przez 2FA metodą „push”.

Co zrobić od razu:

Kliknij Odrzuć.

Od razu zmień hasło (to jest priorytet).

Sprawdź historię logowań i urządzeń w ustawieniach konta.

Czego nie robić:

Nie klikaj „Zatwierdź” „żeby zniknęło”. Jedno zatwierdzenie = wejście na konto.

Nie ignoruj powtarzających się powiadomień.

Czerwone flagi:

prośby o akceptację kilka razy pod rząd,

logowania z innego kraju/urządzenia.

Dodatkowe wzmocnienie:

Przestaw 2FA na aplikację/klucz (jeśli masz),

włącz powiadomienia o nowych logowaniach.

Co to znaczy?

To może być prawdziwe logowanie (Twoje) albo ktoś wszedł na konto. Ten alert jest szansą na reakcję zanim nastąpi zmiana hasła, maila odzyskiwania czy przejęcie komunikacji.

Co zrobić od razu (3 kroki):

Wejdź w ustawienia konta → Urządzenia/Sesje i wyloguj obce sesje.

Zmień hasło na unikalne.

Sprawdź: e-mail odzyskiwania, numer telefonu, aplikacje połączone.

Czego nie robić:

Nie klikaj linków z maila, jeśli nie jesteś pewien – wejdź ręcznie.

Nie odkładaj tego „na później”.

Jeśli to byłeś Ty:

Ok – ale warto zostawić 2FA włączone i sprawdzić, czy wszystko jest spójne.

Jak działa scenariusz?

Atakujący testuje Twoje konto i próbuje resetu. Czasem to tylko „sprawdzenie”, a czasem ktoś jest już krok dalej (ma hasło i chce dokończyć przejęcie).

Co zrobić od razu:

Jeśli dostałeś mail o resecie i nie robiłeś go: nie klikaj linku.

Zaloguj się do serwisu ręcznie i zmień hasło.

Włącz 2FA lub zmień metodę na silniejszą.

Czerwone flagi:

kilka maili resetu w krótkim czasie,

reset przychodzi też do innych Twoich usług.

O co chodzi?

Jeśli 2FA opiera się na SMS, a ktoś przejmie numer (SIM swap) lub Twoje SMS-y, może próbować przejąć konta przez kody. To rzadsze, ale bardzo groźne w krytycznych usługach.

Co zrobić, żeby się zabezpieczyć:

Do najważniejszych kont używaj 2FA w aplikacji (Authenticator) albo klucza, nie SMS.

Ustaw PIN do karty SIM / blokady u operatora (jeśli dostępne).

Jeśli nagle tracisz zasięg i nie działają SMS-y – reaguj szybko (kontakt z operatorem).

Zasada uniwersalna: jeśli coś dotyczy logowania i wymaga pośpiechu – zatrzymaj się. Wejdź do serwisu samodzielnie (aplikacja / wpisany adres) i dopiero wtedy działaj.

Chcesz dowiedzieć się więcej o bezpiecznych płatnościach i BLIK-u?

Jeśli chcesz lepiej zrozumieć, jak działają oszustwa przy płatnościach online, przejdź do kursu poświęconego bezpiecznym transakcjom i BLIK-owi. Znajdziesz tam najczęstsze scenariusze wyłudzeń, takie jak fałszywe bramki płatności, „dopłaty” do paczek, podszywanie się pod bank czy próby przejęcia kodu BLIK.

Kurs pokazuje, na co zwracać uwagę przed płatnością, jak rozpoznać czerwone flagi i jak reagować, gdy coś wygląda podejrzanie. Dzięki temu łatwiej unikniesz działania pod presją, zweryfikujesz odbiorcę i nie oddasz danych karty ani kodu BLIK w ręce oszustów.