LEKCJE

Malware i bezpieczne urządzenia

Czym jest malware i skąd bierze się zagrożenie?

Malware to ogólna nazwa złośliwego oprogramowania, którego celem jest zaszkodzenie urządzeniu, użytkownikowi albo przejęcie określonych danych i zasobów. Nie zawsze musi wyglądać jak „wirus” znany z filmów czy starych komunikatów systemowych. W praktyce malware bardzo często działa po cichu: spowalnia komputer, wyświetla reklamy, zmienia ustawienia przeglądarki, podstawia fałszywe strony logowania, zużywa zasoby urządzenia albo przechwytuje informacje wpisywane przez użytkownika.

To właśnie dlatego wiele osób nie od razu łączy problem z infekcją. Jeśli urządzenie działa wolniej, bateria szybciej się rozładowuje, pojawiają się dziwne reklamy, nowe programy albo nieznane rozszerzenia, łatwo uznać to za „przypadkowy błąd”. Tymczasem właśnie takie objawy bardzo często są pierwszym sygnałem, że coś dostało się do systemu. Malware nie musi od razu całkowicie blokować urządzenia – często jego celem jest działać jak najdłużej bez wzbudzania podejrzeń.

Źródłem infekcji bywa nie tylko podejrzany plik z internetu. Równie częste są fałszywe aktualizacje, załączniki w e-mailach, linki w SMS-ach, pirackie programy, cracki, dodatki do przeglądarki czy aplikacje pobrane z niepewnego źródła. W wielu przypadkach użytkownik sam uruchamia złośliwy element, bo wygląda on jak coś potrzebnego albo wiarygodnego. To sprawia, że ochrona urządzenia nie polega wyłącznie na posiadaniu antywirusa, ale też na rozumieniu, skąd w praktyce bierze się ryzyko.

Ważne jest także to, że „malware” nie oznacza jednego konkretnego typu zagrożenia. Pod tą nazwą kryją się różne mechanizmy: od adware, które zasypuje użytkownika reklamami, przez trojany podszywające się pod legalne pliki, aż po programy kradnące dane, przejmujące sesje logowania albo szyfrujące pliki. Dla użytkownika końcowego najważniejsze nie jest jednak zapamiętanie wszystkich nazw technicznych, ale zauważenie jednego faktu: jeśli urządzenie zachowuje się inaczej niż zwykle, to warto potraktować to poważnie.

Największym błędem po zauważeniu problemu jest dalsze klikanie „na oślep”. Wiele osób próbuje szybko instalować kolejne programy, akceptować komunikaty, pobierać „naprawiacze” albo logować się do ważnych usług, mimo że urządzenie już może być w złym stanie. Tymczasem pierwszą zasadą jest ograniczenie ryzyka: nie pogarszać sytuacji, nie uruchamiać kolejnych podejrzanych plików i nie wpisywać haseł, dopóki nie ma pewności, że system jest bezpieczny.

Dobra wiadomość jest taka, że w wielu przypadkach da się zareagować spokojnie i skutecznie bez natychmiastowego formatowania urządzenia. Kluczowe są proste kroki: odłączenie podejrzanego źródła, skan bezpieczeństwa, sprawdzenie programów i rozszerzeń, aktualizacja systemu oraz szybka zmiana haseł, jeśli istnieje podejrzenie, że coś mogło zostać przechwycone. Najważniejsze jest to, żeby działać według prostego planu, a nie pod wpływem chaosu.

Im lepiej rozumiesz, skąd bierze się malware i jak wygląda jego działanie, tym szybciej zauważysz niepokojące sygnały. A im szybciej je zauważysz, tym łatwiej ograniczysz szkody i odzyskasz kontrolę nad urządzeniem.

W skrócie

Malware nie zawsze „krzyczy”, że jest w systemie – bardzo często zaczyna się od drobnych objawów, które łatwo zignorować.

Malware to nie tylko jeden „wirus”, ale różne typy zagrożeń, które mogą spowalniać urządzenie, wykradać dane albo przejmować kontrolę nad przeglądarką i logowaniem. Najlepszą ochroną jest połączenie dwóch rzeczy: ostrożności przy plikach i linkach oraz szybkiej reakcji, gdy urządzenie zaczyna zachowywać się inaczej niż zwykle.

Jak rozpoznać, że „coś jest nie tak” z urządzeniem?

Czasem malware nie wygląda jak filmowy „wirus”. Najczęściej to po prostu dziwne zachowania: spowolnienia, wyskakujące reklamy, zmiana wyszukiwarki, nieznane aplikacje, dziwne powiadomienia albo wysoki użycie CPU/dysku bez powodu.

Ważne jest szybkie działanie: odłączenie podejrzanych źródeł, skan bezpieczeństwa, aktualizacje i sprawdzenie, czy nie zostały zmienione ustawienia przeglądarki lub systemu. Zrobisz to bez formatowania – w większości przypadków wystarczy plan krok po kroku.

PLAN LEKCJI

3 rzeczy, które ograniczają ryzyko malware

To proste nawyki, które robią największą różnicę.

Źródła plików i uprawnień

Instaluj tylko zaufane aplikacje. Uważaj na „cracki”, przypadkowe dodatki do przeglądarki i podejrzane uprawnienia.

Aktualizacje i łatki

System, przeglądarka i wtyczki muszą być aktualne - większość infekcji wykorzystuje stare luki.

Kopie i plan reakcji

Backup i szybkie kroki po podejrzeniu infekcji pozwalają odzyskać kontrolę bez paniki.

Skąd najczęściej bierze się malware?

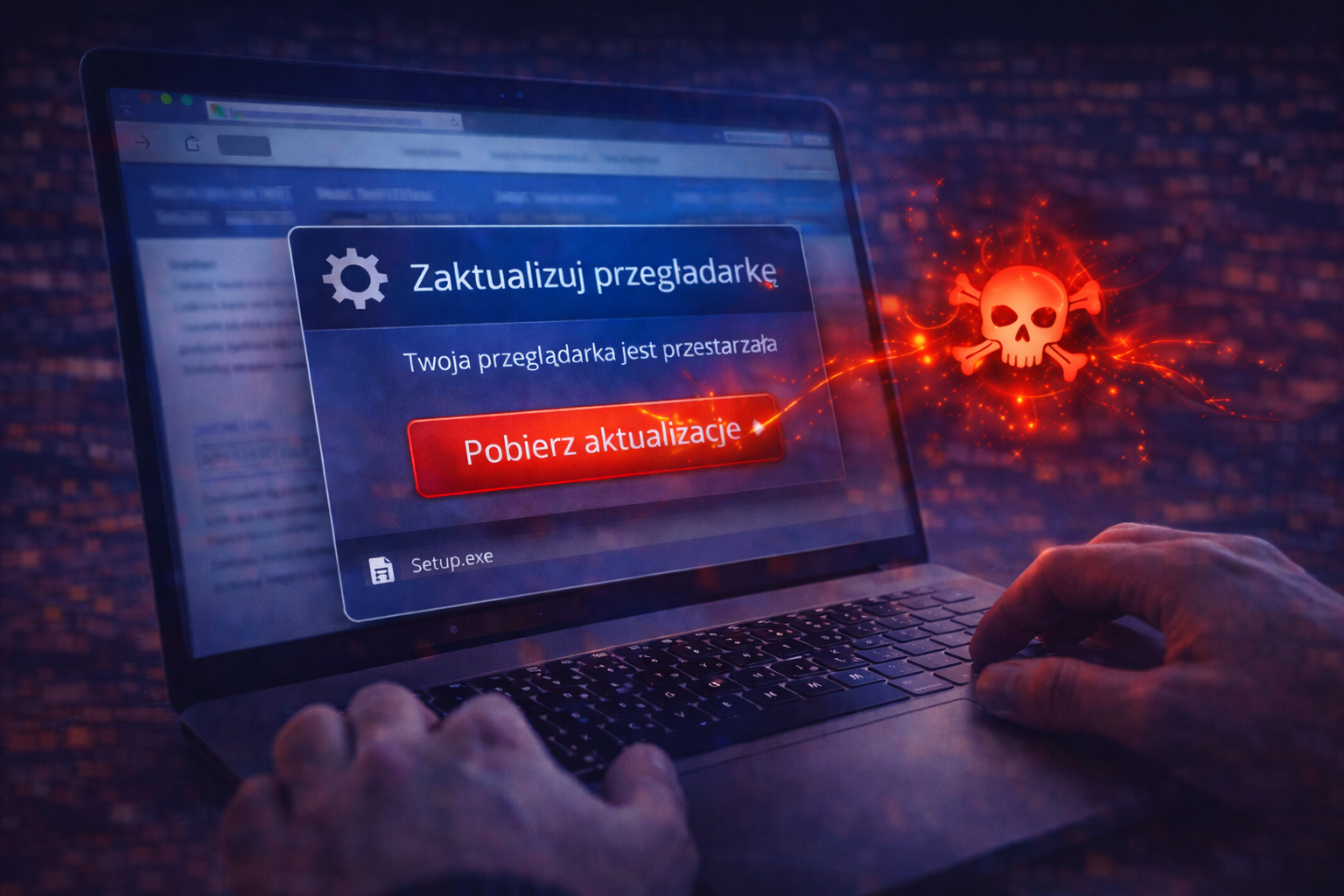

Fałszywy instalator / „aktualizacja”

Strona krzyczy „Zaktualizuj przeglądarkę / Flash / kodeki”, a plik instaluje adware lub trojana.

Załączniki i linki (mail/SMS)

Dokument, który udaje fakturę albo PDF, może uruchomić złośliwy skrypt lub przekierować na pobranie.

Dodatki do przeglądarki

„Przydatne” wtyczki przechwytują ruch, wstrzykują reklamy lub podmieniają wyniki wyszukiwania.

Pirackie programy / cracki

Najczęstsze źródło infekcji - crack często „płaci” za darmowy program kradzieżą danych lub koparką.

Co zrobić, gdy podejrzewasz infekcję?

Poniżej masz szybkie reakcje „krok po kroku” dla najczęstszych źródeł malware. Najważniejsze są dwie rzeczy: nie dokładaj kolejnych kliknięć i działaj według prostego planu – wtedy w większości przypadków da się to ogarnąć bez formatowania.

Jak działa ten scenariusz?

Strona wyświetla komunikat typu „Zaktualizuj przeglądarkę / Flash / kodeki”, czasem w formie popupu lub „alarmu” o rzekomym wirusie. Kliknięcie pobiera plik, który instaluje adware, trojana albo zmienia ustawienia przeglądarki. To klasyczna pułapka: wygląda jak system, ale jest reklamą lub złośliwą stroną.

Co zrobić od razu (plan 5 minut):

Zamknij kartę (jeśli nie daje się zamknąć → zamknij przeglądarkę).

Nie uruchamiaj pobranego pliku. Usuń go z „Pobrane”.

Zaktualizuj programy tylko z oficjalnych źródeł: ustawienia systemu / sklep / strona producenta.

Czego nie robić:

Nie instaluj „kodeków”, „playerów”, „antywirusów” z losowych stron.

Nie klikaj „Allow/Zezwól” w dziwnych oknach (powiadomienia).

Czerwone flagi:

presja („natychmiast”),

komunikat wygląda „jak Windows”, ale jest w przeglądarce,

dziwna domena i przycisk „Pobierz aktualizację”.

Jeśli już zainstalowałeś:

Odłącz internet na chwilę.

Zrób skan Windows Defender/Malwarebytes (jeśli używasz).

Odinstaluj podejrzane programy (Panel sterowania / Aplikacje).

Sprawdź autostart i rozszerzenia przeglądarki.

Jak działa scenariusz?

„Przydatna” wtyczka (kupony, blokada reklam, szybkie wyszukiwanie) po instalacji może przechwytywać ruch, wstrzykiwać reklamy, podmieniać wyniki wyszukiwania albo zbierać dane. Często problemem jest nie sama wtyczka, tylko zbyt szerokie uprawnienia („czytaj i zmieniaj dane na wszystkich stronach”).

Co zrobić od razu:

Wejdź w rozszerzenia (Chrome/Edge/Firefox) i usuń wszystko, czego nie rozpoznajesz.

Zostaw minimum: 1-2 sprawdzone wtyczki, resztę wywal.

Zresetuj ustawienia przeglądarki (jeśli reklamy nie znikają).

Czego nie robić:

Nie instaluj dodatków „z reklam” albo stron pobierania.

Nie dawaj uprawnień „na wszystkie strony”, jeśli nie musisz.

Czerwone flagi:

nagle pojawiają się reklamy, których wcześniej nie było,

zmienia się wyszukiwarka/strona startowa,

nowe paski narzędzi, dziwne przekierowania.

Jeśli problem wraca:

Sprawdź, czy w systemie nie ma adware (odinstaluj podejrzane programy).

Zrób skan bezpieczeństwa i usuń wpisy autostartu.

Jak działa scenariusz?

Wiadomość udaje fakturę, dokument, „zdjęcia”, wezwanie do dopłaty. Załącznik (ZIP/HTML/EXE) albo link do „pobrania” prowadzi do instalacji malware lub kradzieży danych. Często jest presja: „pilne”, „ostatnie przypomnienie”, „paczka wraca”.

Co zrobić od razu:

Jeśli nie spodziewasz się pliku – nie otwieraj.

Zweryfikuj nadawcę innym kanałem (telefon/wiadomość do firmy).

Jeśli to firmowy mail: zgłoś jako phishing.

Czego nie robić:

Nie uruchamiaj plików .exe/.js/.bat.

Nie włączaj „makr” w dokumentach z nieznanego źródła.

Czerwone flagi:

nietypowa domena, błędy językowe, presja czasu,

plik o dziwnej nazwie, np.

faktura.pdf.exe.

Jeśli kliknąłeś/uruchomiłeś:

Odłącz internet.

Skan pełny antywirusem.

Zmień hasła (najpierw e-mail), jeśli wpisywałeś dane.

Jak działa scenariusz?

Crack to często „płatność za darmo”: instalujesz narzędzie, które może dołożyć malware, koparkę, kradzież haseł lub backdoora. Działa to podstępnie — komputer może działać „normalnie”, ale w tle rośnie użycie CPU/GPU, pojawiają się procesy i dziwne połączenia sieciowe.

Co zrobić od razu:

Odinstaluj pirackie oprogramowanie i usuń crack/instalator.

Zrób pełny skan (włącznie z offline scan, jeśli masz).

Sprawdź, czy system nie ma nowych kont/ustawień autostartu.

Czego nie robić:

Nie uruchamiaj cracków jako administrator.

Nie wyłączaj antywirusa „na chwilę” – to dokładnie to, czego chce malware.

Czerwone flagi:

komputer nagle głośniej pracuje, spadki wydajności,

dziwne procesy, wysokie użycie CPU/GPU,

antywirus „sam się wyłączył”.

Jeśli podejrzewasz kradzież haseł:

Zmień hasła (email + ważne konta), włącz 2FA, wyloguj sesje.

Jak działa scenariusz?

Strony proszą o zgodę na powiadomienia („kliknij Allow, żeby kontynuować”). Po zgodzie dostajesz spam, fałszywe alerty o wirusach i linki do instalacji. To nie zawsze jest „infekcja”, ale jest to bardzo częsta droga do kolejnych oszustw.

Co zrobić od razu:

W ustawieniach przeglądarki usuń podejrzane strony z listy powiadomień.

Wyczyść dane witryny, sprawdź rozszerzenia.

Czerwone flagi:

nagłe powiadomienia o wirusie/paczce/wygranej bez powodu.

Co to może oznaczać?

Spowolnienia, reklamy, wyskakujące okna, wysoka praca dysku/CPU, nowe aplikacje – to często adware, niechciane programy albo malware.

Plan 15 minut (bez formatowania):

Odłącz internet (na chwilę).

Zrób pełny skan bezpieczeństwa.

Odinstaluj podejrzane programy.

Wyczyść/usuń podejrzane rozszerzenia.

Zresetuj przeglądarkę.

Zaktualizuj system i aplikacje.

Zmień hasła, jeśli podejrzewasz, że coś wyciekło.

Jeśli problem wraca:

Rozważ kopię danych i „czystą instalację” lub pomoc specjalisty – szczególnie jeśli to komputer do bankowości.

Zasada uniwersalna: aktualizacje i instalacje rób tylko z oficjalnych źródeł. Jeśli coś „krzyczy” w przeglądarce i wymusza kliknięcie – to prawie zawsze pułapka.

Chcesz dowiedzieć się więcej o malware i bezpiecznych urządzeniach?

Jeśli chcesz lepiej zrozumieć, skąd bierze się malware i jak chronić komputer lub telefon przed infekcją, przejdź do kursu poświęconego bezpiecznym urządzeniom. Znajdziesz tam najczęstsze źródła zagrożeń, takie jak podejrzane pliki, fałszywe aktualizacje, niebezpieczne dodatki i instalacje z niepewnego źródła.

Kurs pokazuje, jak rozpoznać pierwsze objawy problemu, czego nie robić po zauważeniu infekcji i jakie proste działania pomagają ograniczyć ryzyko na przyszłość. Dzięki temu łatwiej zauważysz niepokojące sygnały, unikniesz typowych błędów i szybciej odzyskasz kontrolę nad urządzeniem.